目次

ログ監視とは

ログ監視は、システムやアプリケーションから生成されるログデータを監視し、分析するプロセスです。ログとは、システムやアプリケーションが動作する際に記録される情報のことを指し、エラーやトランザクション、システムの状態などさまざまなデータが含まれます。ログ監視を行うことで、システムのパフォーマンス問題、セキュリティ違反、障害の早期発見などが可能になり、システムの信頼性や安全性を高めることができます。

ログ監視のプロセスには、ログデータの収集、保存、分析、レポート作成などが含まれます。効率的なログ監視を実現するためには、適切なツールの選定が重要です。これにより、大量のログデータを迅速に処理し、有用な情報を抽出することが可能になります。

ログ監視の種類

ログ監視には様々な種類が存在します。ここでは7つのカテゴリに分けて説明します。

基本的なログ監視

基本的なログ監視では、システムログ、アプリケーションログ、サーバーログなどの基本的なログファイルを監視します。これらのログには、エラー、警告、システムの異常などの基本的な情報が含まれています。例えば、サーバーダウンの警告やアプリケーションのエラーメッセージなどが該当します。

リアルタイムログ監視

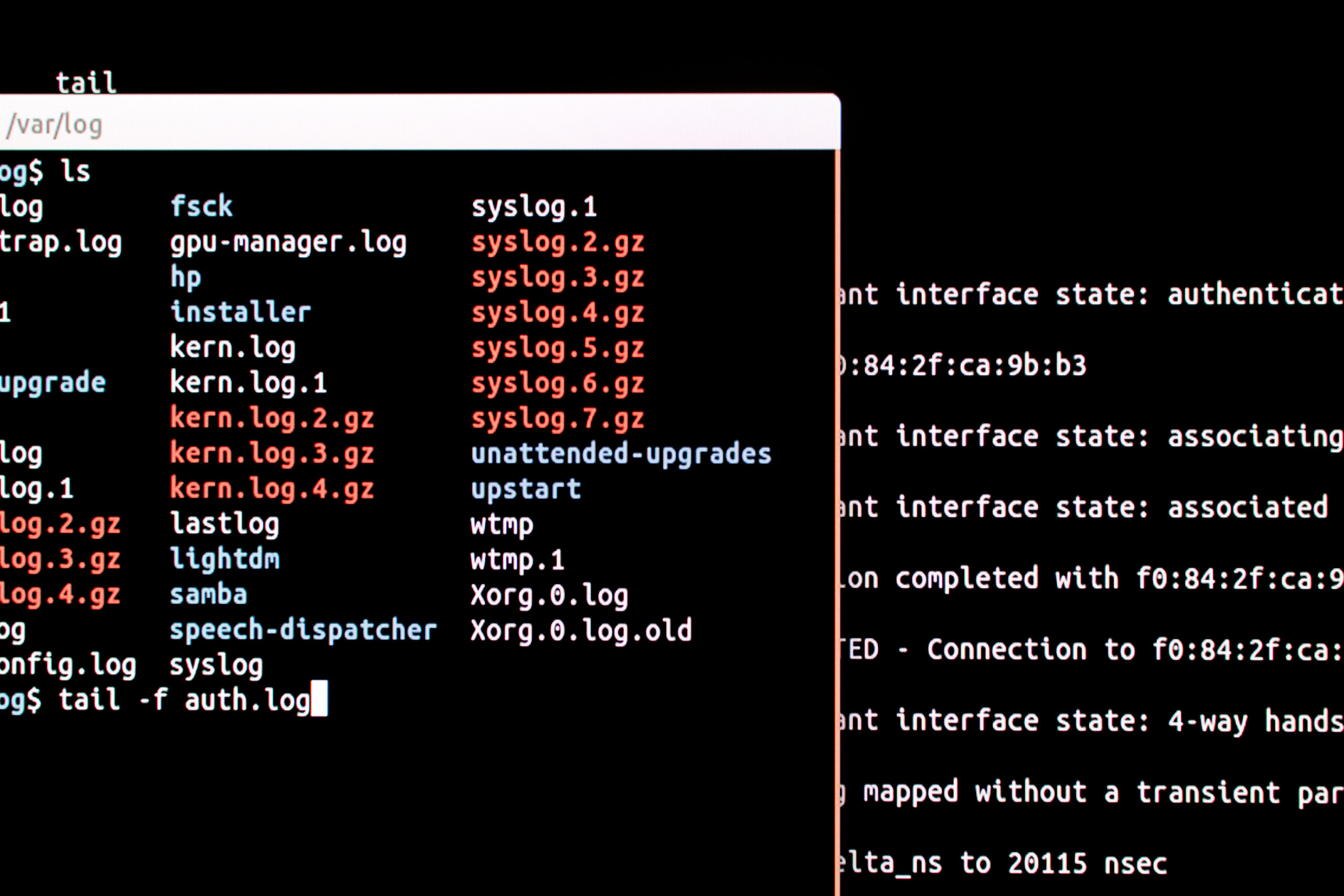

リアルタイムログ監視とは、コンピューターシステムやアプリケーションが生成するログを、実際の時間とほぼ同時にチェックし、分析する手順です。つまり、システムやアプリケーションが活動を行うたびに、その情報がすぐにログ監視システムに送られ、分析されます。

この種の監視では、ログデータが生成された瞬間にキャッチし、すぐに重要な情報や異常を検出することが可能です。これにより、問題や異常が発生した際には、直ちに適切な対応を行うことができます。

パフォーマンスログ監視

パフォーマンスログ監視は、コンピューターシステムやアプリケーションの性能に関連する情報を監視することです。この情報には、システムの応答時間、トランザクション処理の速度、リソース(CPU、メモリ、ディスクスペースなど)の使用状況などが含まれます。

この監視の目的は、システムのパフォーマンスが最適であるかを確認し、必要に応じて改善策を講じることです。例えば、あるプログラムが予想以上に多くのメモリを消費している場合、その情報をキャッチして問題を解決することが可能です。

セキュリティログ監視

セキュリティログ監視は、コンピューターシステムやアプリケーションのセキュリティに関連するログデータを監視し、分析する手順です。ここでいう「セキュリティログ」とは、システムへのログイン試行、ファイルアクセス、ネットワーク活動、システム警告など、セキュリティに関連するあらゆる活動の記録を指します。

この監視の目的は、不正アクセス、サイバー攻撃、システムの脆弱性などのセキュリティ上の問題を早期に検出し、それに対応することです。

アプリケーションログ監視

アプリケーションログ監視は、生成されるログデータを監視・分析することです。ログには、動作情報、エラーメッセージ、操作履歴、トランザクション情報などが含まれ、アプリケーションのパフォーマンス、安定性、セキュリティ状態を把握できます。

アプリケーションログ監視はパフォーマンスに影響を与える問題を特定し、修正し、ユーザーエクスペリエンスを向上させることもできます。また、不正な操作やセキュリティ侵害の試みを検出し、対策を講じてアプリケーションのセキュリティを強化できます。

クラウドログ監視

クラウドログ監視では、クラウド環境(AWS、Azure、Google Cloudなど)で生成されるログを監視します。クラウドリソースの使用状況や活動を追跡し、クラウドのコスト管理やセキュリティ監視に役立ちます。

クラウド環境では、仮想サーバー、データベース、ネットワークサービスなど多岐にわたるリソースが利用されるため、これらすべてから発生するログを管理することが重要です。

カスタマイズされたログ監視

カスタマイズされたログ監視は、特定のニーズに合わせて設計されます。特定のイベントや特定のパターンの検出、特定の条件に基づくアラート設定などが含まれます。これにより、特定のビジネス要件や運用要件に合わせた監視が可能になります。例えば、イベントのモニタリングやアラート通知、ログの可視化・検索機能などといった機能を入れることもあります。

SIEMツールとは

SIEM(Security Information and Event Management)ツールとは、組織のセキュリティ関連の情報やイベントをリアルタイムに監視、収集、分析し、異常や脅威を特定するツールのことです。

機能としては、ログデータの収集と分析、セキュリティインシデントの検出、警告、対応策の提供、コンプライアンスレポートの生成などがあります。

ネットワークトラフィックの異常検知、不審なログイン試行の警告、ランサムウェアやマルウェアの感染の早期発見などのシーンで活用されます。SIEMツールベンダーの世界シェアとしては、Splunk、IBM、Microsoftが、高いシェアを誇っていると考えられます。

参照:SIEMリーダー | Elastic Blog - The Cardinal SIEMsレポート

SIEMツールと統合ログ監視ツールの関係

SIEMツールと統合ログ監視ツールとの間には、包含関係があります。統合ログ監視ツールは、多くの場合、SIEMソリューションの一部として機能するか、またはSIEMの基本的な機能の一つと見なすことができます。

統合ログ監視ツールの役割

統合ログ監視ツールは、システム、アプリケーション、ネットワークデバイスなど、さまざまなソースからログデータを収集し、それらを一元的に管理・監視するためのツールです。

この種のツールの主な目的は、ログデータの集約、可視化、および基本的な分析を行うことです。セキュリティ以外にも、パフォーマンス監視やトラブルシューティングなどの目的で使用されます。

SIEMツールとIT資産管理ツールの関係

SIEMツールとIT資産管理(ITAM)ツールは、ITの管理において異なる役割を果たします。

SIEMツールはセキュリティインシデントの監視と警告に重点を置き、IT資産管理ツールは資産のインベントリ管理と最適化に重点を置いています。

両ツールはそれぞれ異なる目的と機能を持っているため、組織のITインフラストラクチャとセキュリティ体制の両方を支える上で、補完的な役割を果たします。

IT資産管理ツールの役割

IT資産管理ツールは、組織内のIT資産(ハードウェア、ソフトウェア、ライセンスなど)のライフサイクルを管理し、資産の最適化とコスト削減を目的としています。IT資産管理ツールベンダーの世界シェアとしては、Servicenow、Atlassian、Softwareoneが、上位を占めていると考えられます。

参照:IT資産管理(ITAM)サービスの世界市場:2023-2029年予測 - TOMORUBA (トモルバ) - 事業を活性化するメディア

まとめ

ログ監視は、システムやアプリケーションの健全性、セキュリティ、パフォーマンスを保つために必要です。主な種類には、パフォーマンス、セキュリティ、アプリケーション、クラウド、カスタマイズされたログ監視があります。それぞれのログ監視は異なる目的を持ち、問題やセキュリティ上の脅威を早期に検出し対応できます。

SIEMツール、統合ログ監視機能、IT資産管理ツール等の社内のIT資産の保全、セキュリティ管理に関わるツールの役割を整理して、自社に最適な仕組みを検討しましょう。

関連記事:ログ管理とは?PCのログ管理方法を解説!

低コストでセキュリティ対策を始めるなら

- 「セキュリティ対策が求められているが、予算が限られている」

- 「ひとり情シス状態で、管理負担が大きい」

こうしたお悩みを抱える中小企業の方は多くいらっしゃいます。

予算やリソースが限られている企業では、市販のパッケージソフトが高額で、オーバースペックになりがちです。

弊社の「漏洩チェッカー」は、PC端末の台数や必要な機能に応じて契約内容を調整できるため、コストを抑えながら最適なセキュリティ対策を実現します。

ITの専門知識がなくても簡単に操作できるシンプルな管理画面を備えており、運用負担が少ない点も「漏洩チェッカー」の特徴です。

まずは無料で資料をダウンロードしてお確かめください。

漏洩チェッカー:https://stmn.co.jp/roei-checker/

運営会社:株式会社スタメン(東証グロース市場4019)

著者情報

漏洩チェッカー 編集部

従業員が安心して働ける環境を提供するための、IT資産管理、情報漏洩対策、労務管理に関するコンテンツを発信しています。

漏洩チェッカーは、株式会社スタメンが運営する、情報セキュリティマネジメントシステム(ISMS)およびプライバシーマーク(Pマーク)を取得しているクラウドサービスです。東京証券取引所グロース市場上場。