目次

ログ管理とは?

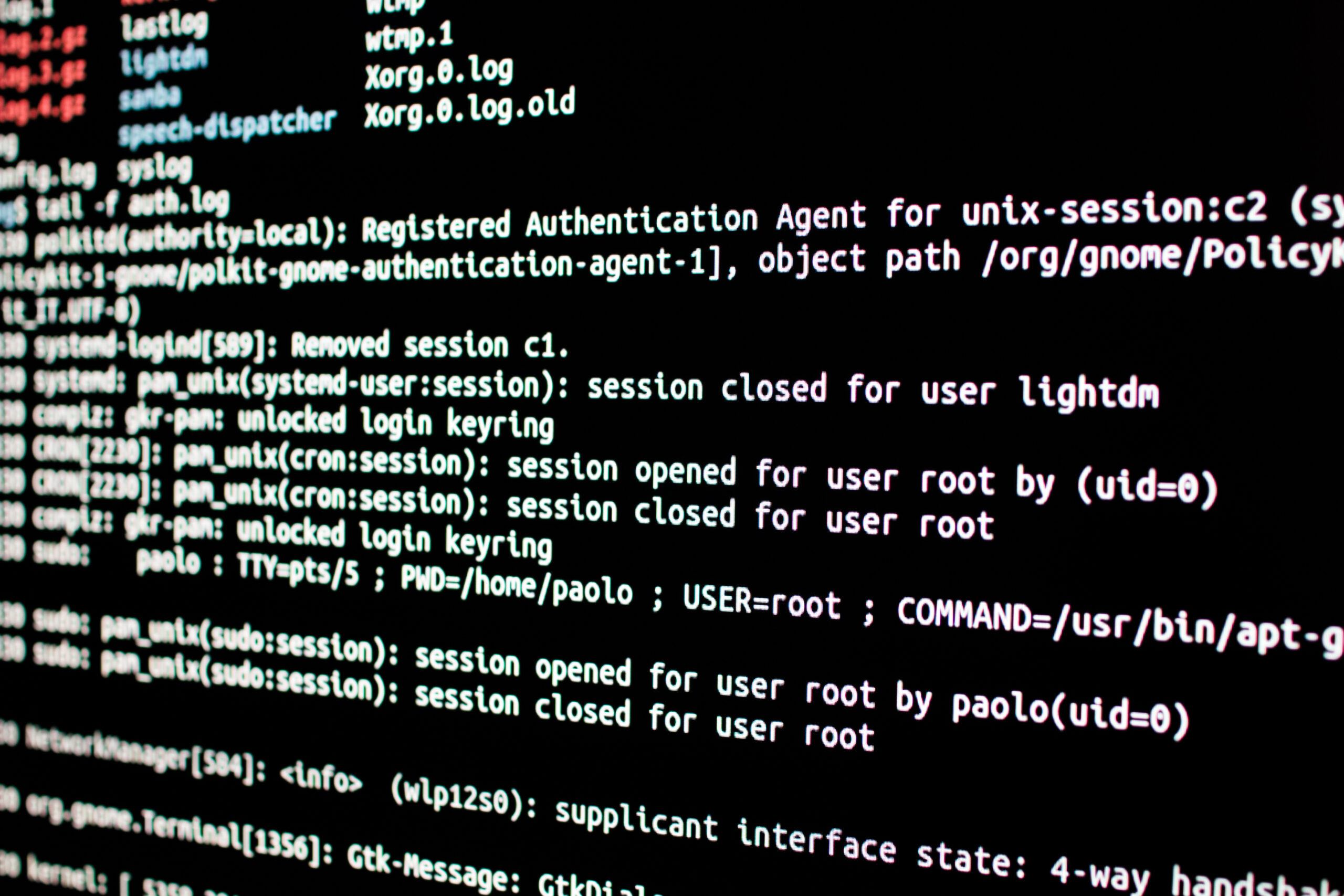

ログは、ファイルの操作やネット閲覧など、PCを利用した形跡が記録された情報です。

ログを分析すれば、そのPCを利用したユーザーが、いつ、どんな作業をしたか把握できます。

コロナ感染対策をきっかけとして、政府がテレワークを推奨している昨今では、リモートで働く社員の勤務状況を知るためにもログ管理は重要です。

また、ログ管理は外部からの不正アクセスや内部情報の漏洩防止にも役立ちます。

そこで本記事では、ログ管理の目的や機能、ログ管理システムを選ぶポイントについて詳しく解説します。

ログ管理の目的

ログ管理で重要なことは、どんな目的でログを管理する必要があるのか明確にすることです。

セキュリティ対策のため、マーケティング活動に役立てるためなど、その目的はさまざまでしょう。

ここでは、企業活動でとくに重要なコンプライアンスやセキュリティの観点から、ログ管理の目的を解説します。

情報資産の保護

企業が保有する機密情報や個人情報の保護は、どの企業でも必須な課題です。

内部情報の流出事故は、多くの関係者に被害が及ぶ可能性があり、金銭面での損失にくわえ社会的信用の失墜や企業イメージのダウンにもつながります。

そういった最悪の事態を避けるためには、ログ管理が必要です。

ログを管理すれば、情報資産にいつ、だれが、どのようにアクセスしたか記録が残るので、不正に社外へ持ち出す行動を抑止できます。

また、仮に外部へ持ち出されても、ログからその原因を究明できるため、情報漏えいの早期解決と今後の再発防止策の検討にも役立ちます。

内部統制の強化

企業のコンプライアンス遵守と業務の適正を確保のために、内部統制は欠かせません。

ログ管理は、この内部統制の強化を目的として利用できます。

ログ管理によって従業員のPC利用状況を細かく記録できるので、権限のないファイルやシステムへのアクセスなど、不正な行動を監視できます。

また、ログが常に記録されていることを従業員に周知することで、その行動はよりコンプライアンス遵守へと傾く効果もあります。

代表的なPCログ管理システム3選

ログ管理システムは、大別すると3つのタイプに分かれます。

ここでは、3種類のログ管理システムそれぞれの特徴を解説します。

IT資産管理タイプ

IT資産管理タイプは、IT資産管理システムにログ管理機能が備わっているタイプで、ログ管理は稼働中のPCの操作ログ収集・分析がメインです。

この操作ログには、PCにログインしたユーザーのアプリケーション操作、ファイルアクセス、インターネット閲覧などが記録されているため、ユーザーが適切に情報資産を利用しているかを監視できます。

「SKYSEA Cilent View(Sky株式会社)」「AssetView(株式会社ハンモック)」「セキュログ(LRM株式会社)」などがこのタイプに該当する製品です。

ログ管理専門タイプ

ログ管理専門タイプは、ログの収集・保存・分析に特化したログ管理システムです。

PCやデバイスに対するあらゆる操作ログを記録することはもちろん、取得したログの検索機能やトレース機能、分析レポートの出力など、ログをあらゆる角度から管理できます。

「MylogStar(株式会社RUNEXY)」「Splunk Enterprise(Splunk Services Japan合同会社)」「Datadog(Datadog Japan合同会社)」などの製品がこのタイプに該当します。

統合運用管理タイプ

統合運用管理タイプで管理するログは、PCの操作ログにとどまりません。

たとえば以下のログを管理できます。

・オフィスの入退室ログ

・各種サーバーへのアクセスログ

・メールの送受信ログ

・プリンターの操作ログ

・インターネットのアクセスログ

企業活動に関わるあらゆるデバイス、システム、アプリケーションのログを収集できるため、セキュリティ対策はもちろん内部統制や業務実態の把握など、多くの目的で活用できるのがこのタイプです。

「Log Option(IBC株式会社)」「Logstrage(インフォサイエンス株式会社)」「ALog(株式会社網屋)」などがこのタイプに属する製品です。

PCログ管理の方法一覧

ここでは、ログ管理システムに実装されいている主な機能について解説します。

ログの収集

ログ管理では、さまざまな場所に点在するPCやデバイスのログを一括して収集できます。

ただし、収集するログの記録タイミングと記録する情報の粒度には注意が必要です。

ログを記録する間隔が長く、記録する情報の粒度も粗いと、セキュリティ事故といった不測の事態が発生したときに原因を特定できません。

また、ログの記録タイミングが業務システムによってバラバラだと、業務システムごとのログを横断的に解析した際に、システムが不正利用されているかどうか判断できない可能性があります。

したがって、収集するログの記録タイミングと記録粒度は、十分に検討する必要があります。

ログの保存

ログ管理では収集したログを保存できるので、情報漏えいが発生したとしても、蓄積された過去ログから原因を特定し二次災害を防げます。

注意したいのは、ログの保存場所です。

誰でもアクセスできるような場所にログを保存してしまうと、不正処理を隠すためにログを改ざんされたり削除されたりする可能性があります。

したがって、セキュリティ権限を厳しく設定したログ保管用サーバーを用意して保存するのがベストです。

ログの分析

ログ管理には、蓄積された膨大な量のログ情報を分析する機能が実装されているため、分析にかかる労力で悩まされる心配はありません。

様々なPCやシステムのログを横断的に分析可能で、利用者の勤務状況にくわえ業務が適切におこなわれているかを確認できます。

また、外部からの不正アクセスがあった場合、いつ・どのような攻撃が・どれぐらいの回数行われているかを確認できるため、今後の不正アクセス対策の検討にも役立ちます。

さらに、自社サイトにアクセスしたユーザーの滞在ページ・滞在時間・離脱時間を分析すれば、利用実態の把握にも活用できるので、ログ分析機能の果たす役割は非常に大きいです。

ログの監視

ログ管理では、異常事態が発生した場合に検知する機能もあります。

たとえば、以下に示すような異常事態を検知できます。

・デバイスのハードウェア異常(正常に接続できないデバイスの検知や、ディスク容量のひっ迫など)

・システム障害やアプリケーションのエラー

・外部および内部の不正アクセス

リアルタイムにログを監視できるため、デバイスのハードウェア異常の早期発見やシステムの不正利用防止に役立ちます。

情報漏洩対策としてPCログ管理システムの3つのメリット

ここでは、ログ管理のメリットを3つ解説します。

外部からの攻撃や内部情報の漏洩を検出できる

ログ管理をすれば、外部からの不正アクセスを一早く検知できるため、セキュリティの脅威に素早く対処できます。

また、機密情報や個人情報を万が一持ち出されたとしても、ファイルにアクセスした日時やユーザーをログで特定できるので、早期に情報漏えい問題を解決できます。

さらに、このようなセキュリティ事故が発生しても、ログを分析することで今後のより強固な再発防止策を検討することができます。

内部の不正利用防止に役立つ

あらゆる業務システムのログが管理されていれば、それらのログを横断的に解析することによって、業務の不正利用を検知できます。

どのようにして不正利用が行われたかを詳しく分析すれば、今後のコンプライアンス遵守に向けた業務改善にも役立つでしょう。

業務実態を把握できる

PCの操作ログを管理すると、そのPCを利用している従業員がログイン/ログオフした時間、その間にどんなアプリケーションを利用し、どのようなファイルにアクセスしたかを監視できます。

リモートワークが推奨される昨今では、従業員の勤務実態把握のためにもログ管理が必須です。

ログ管理サービスの選定ポイント

ここでは、ログ管理サービスを選定する上でのポイントを解説します。

クラウド型かオンプレミス型か

ログ管理サービスを選定するうえで、導入形態をオンプレミスとクラウドどちらにするかは一つのポイントです。

オンプレミス型は、自社にサーバーを設置し構築する必要があるため、初期の導入費用がかかります。

しかし、自社システムとの連携は柔軟に対応できるためクラウド型よりカスタマイズ性は高く、複数の社内システムを利用している大企業に向いています。

一方で、クラウド型はログ管理サービス提供元のサーバーに接続して利用するため、導入費用を抑えられます。

すでに出来上がってるシステムを利用することになるので、オンプレミス型よりもカスタマイズ性は低いですが、初期設定のみで利用できるため短期間で導入可能です。

サーバー運用も必要ないので、運用のための専門エンジニアがいなくても導入・運用できるのが強みです。

また、最近はオンプレミス型とクラウド型、両方の特徴を備えたハイブリッド型のサービスもあります。

コスト、導入期間、カスタマイズ性などを総合的に判断し、自社に向いている導入形態を選択しましょう。

管理したいログを収集できるか

ログ管理サービスによっては、管理対象とするアプリケーションが限定されている場合があるので注意が必要です。

たとえば、マイクロソフト製品には対応していてもChromeなど他のアプリケーションのログには対応していないケースがあります。(「AssetView」など」)

また、ログが対応していてもその出力内容が不足していたら本来の目的を果たせません。

ログ管理サービス導入を検討する際には、管理対象のアプリケーションと管理したいログの出力項目、いずれも過不足がないことをきちんと確認しましょう。

管理したいログの収集タイミングは適切か

ログデータを収集するタイミングは、ログ管理サービスによって異なります。

したがって、ログの収集タイミングが目的に沿ったタイミングで取得できるかを確認しましょう。

ベストなのは、リアルタイムあるいはそれに近いタイミングでログを収集できるサービスです。

リアルタイムにログを収集し、エラー検知ができれば万が一の事態にも迅速に対応できます。

異常検知時のアラート機能はあるか

異常を検知した際のアラート機能があれば、システム障害やセキュリティ事故が発生しても素早く解決できます。

また、アラート検知機能でどこまで細かく設定できるかを確認しておけば、運用上システムに頼る部分と人手に頼る部分の切り分けができます。

可能な限りシステム化したい場合は、別の製品を組み合わせたり独自にシステムを開発したりするなど、問題発生前に対策をうてるでしょう。

まとめ

本記事では、ログ管理の目的や機能にくわえ、ログ管理システムを選ぶポイントについて解説しました。

ログを管理すれば、システム障害の早期発見や不正アクセスの防止に役立ちます。

またログ管理は、近年増加傾向にあるテレワークの勤務実態を把握するためにも必要です。

2020年3月には10%台だったテレワーク導入事例は、働き方改革などの影響で今や38%台です。

このような事実もふまえ、ログ管理は以前にも増して重要視されるようになりました。

ログ管理の目的を明確にしたうえで、自社にマッチしたログ管理サービスを選びましょう。

関連記事:

PC操作ログの種類と取得方法

ログ監視とは?SIEMツールとITAMツールとの関係は?

低コストでセキュリティ対策を始めるなら

- 「セキュリティ対策が求められているが、予算が限られている」

- 「ひとり情シス状態で、管理負担が大きい」

こうしたお悩みを抱える中小企業の方は多くいらっしゃいます。

予算やリソースが限られている企業では、市販のパッケージソフトが高額で、オーバースペックになりがちです。

弊社の「漏洩チェッカー」は、PC端末の台数や必要な機能に応じて契約内容を調整できるため、コストを抑えながら最適なセキュリティ対策を実現します。

ITの専門知識がなくても簡単に操作できるシンプルな管理画面を備えており、運用負担が少ない点も「漏洩チェッカー」の特徴です。

まずは無料で資料をダウンロードしてお確かめください。

漏洩チェッカー:https://stmn.co.jp/roei-checker/

運営会社:株式会社スタメン(東証グロース市場4019)

著者情報

漏洩チェッカー 編集部

従業員が安心して働ける環境を提供するための、IT資産管理、情報漏洩対策、労務管理に関するコンテンツを発信しています。

漏洩チェッカーは、株式会社スタメンが運営する、情報セキュリティマネジメントシステム(ISMS)およびプライバシーマーク(Pマーク)を取得しているクラウドサービスです。東京証券取引所グロース市場上場。